Η ตรวจสอบการวิจัยจุด, ทู หน่วยสืบราชการลับภัยคุกคาม ฝ่ายวิจัย Check Point Software Technologies Ltd. ผู้ให้บริการโซลูชั่นความปลอดภัยทางไซเบอร์ชั้นนำของโลกเผยแพร่ ดัชนีภัยคุกคามทั่วโลกในเดือนธันวาคม 2021.

Σe เดือนเราเห็นช่องโหว่ apachelog4j เพื่อสแกนอินเทอร์เน็ต นักวิจัยรายงานว่า กลโกง ยังคงเป็นมัลแวร์ที่พบบ่อยที่สุด แม้ว่าจะมีอัตราที่ต่ำกว่าเล็กน้อย 4%, ผลกระทบขององค์กรทั่วโลก, โดย 5% ในเดือนพฤศจิกายน.

ล่าสุดยังฟื้น Emotetซึ่งไต่ขึ้นมาจากอันดับที่เจ็ดอย่างรวดเร็ว เธ การทำ CPR ยังเผยอีกว่าภาคที่ได้รับการโจมตีมากที่สุดยังคงเป็นภาคการศึกษา/วิจัย

ในเดือนธันวาคม “Apache Log4j การเรียกใช้รหัสระยะไกลเป็นช่องโหว่ที่มีความถี่สูงสุดของการหาประโยชน์ส่งผลกระทบกับมัน ลด 48,3% ขององค์กรต่างๆ ทั่วโลก มีการรายงานช่องโหว่ครั้งแรกเมื่อวันที่ 9 ธันวาคมในชุดการลงทะเบียน apachelog4j - ไลบรารีบันทึก Java ที่ได้รับความนิยมสูงสุดที่ใช้ในบริการอินเทอร์เน็ตและแอปพลิเคชันต่างๆ ที่มีมากกว่า ดาวน์โหลด 400.000 จาก GitHub Project.

ช่องโหว่นี้ได้ก่อให้เกิดหายนะครั้งใหม่ ซึ่งส่งผลกระทบต่อบริษัทเกือบครึ่งโลกในเวลาอันสั้น ผู้โจมตีสามารถใช้ประโยชน์จากแอพพลิเคชั่นที่มีช่องโหว่เพื่อดำเนินการได้ cryptojackers และซอฟต์แวร์ที่เป็นอันตรายอื่นๆ บนเซิร์ฟเวอร์ที่ถูกบุกรุก จนถึงปัจจุบัน การโจมตีส่วนใหญ่มุ่งเน้นไปที่การใช้สกุลเงินดิจิทัลเพื่อสร้างความเสียหายให้กับเหยื่อ อย่างไรก็ตาม ผู้กระทำความผิดที่มีความซับซ้อนมากขึ้นได้เริ่มดำเนินการในเชิงรุกและใช้ประโยชน์จากการละเมิดสำหรับเป้าหมายที่มีมูลค่าสูง

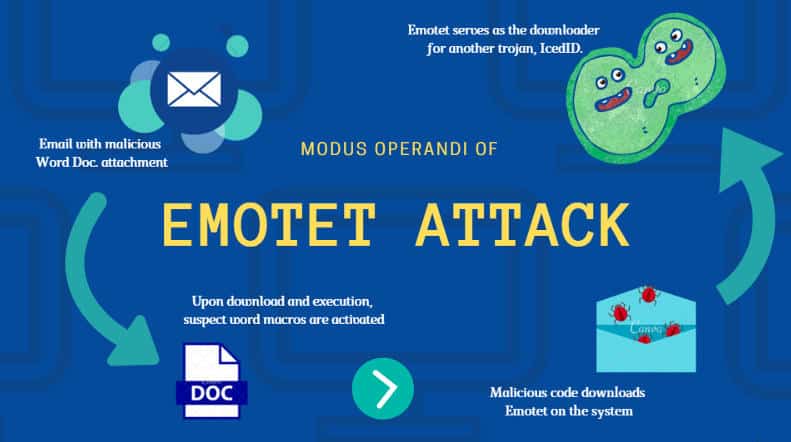

ในเดือนเดียวกันนั้น เราได้เห็น Emotet botnet ย้ายจากมัลแวร์ที่พบบ่อยอันดับที่ XNUMX เป็นอันดับสอง เช่นเดียวกับที่เราสงสัย Emotet ใช้เวลาไม่นานในการวางรากฐานที่มั่นคงตั้งแต่ปรากฏตัวอีกครั้งเมื่อเดือนพฤศจิกายนปีที่แล้ว มันทำให้เข้าใจผิดและแพร่กระจายอย่างรวดเร็วผ่านอีเมลฟิชชิ่งพร้อมไฟล์แนบหรือลิงก์ที่เป็นอันตราย

ตอนนี้ทุกคนมีความสำคัญมากกว่าที่เคยที่จะมีโซลูชันการรักษาความปลอดภัยอีเมลที่แข็งแกร่ง และเพื่อให้แน่ใจว่าผู้ใช้ทราบวิธีระบุข้อความหรือไฟล์แนบที่น่าสงสัย Maya Horowitz รองประธานฝ่ายวิจัยของ Check Point Software กล่าว

Η การทำ CPR ระบุว่าในเดือนธันวาคม การศึกษา / วิจัย เป็นอุตสาหกรรมที่ถูกโจมตีมากที่สุดในโลก รองลงมาคือ รัฐบาล / กองกำลังติดอาวุธ และ ISP / MSP. ช่องโหว่ "Apache Log4j การเรียกใช้รหัสระยะไกลเป็นการเอารัดเอาเปรียบบ่อยที่สุดส่งผลกระทบ ลด 48,3% องค์กรทั่วโลก ตามมาด้วย "เว็บเซิร์ฟเวอร์เปิดเผยการเปิดเผยข้อมูลที่เก็บ Git”ซึ่งส่งผลต่อ ลด 43,8% ขององค์กรต่างๆ ทั่วโลก เดอะ "การดำเนินการโค้ดจากระยะไกลส่วนหัวของ HTTPยังคงรั้งอันดับ XNUMX ในรายการช่องโหว่ที่ถูกโจมตีบ่อยที่สุดโดยส่งผลกระทบทั่วโลก ลด 41,5%.

กลุ่มมัลแวร์ชั้นนำ

* ลูกศรหมายถึงการเปลี่ยนแปลงของอันดับที่สัมพันธ์กับเดือนก่อนหน้า

ในเดือนนี้ Trickbot เป็นมัลแวร์ที่แพร่หลายมากที่สุดที่ส่งผลกระทบต่อ 4% ขององค์กรทั่วโลก รองลงมาคือ Emotet และ Formbook ทั้งคู่มีผลกระทบทั่วโลก 3%

1. ↔ ทริกบอท - Trickbot เป็นแบบโมดูลาร์ โทรจันบอทเน็ตและการธนาคาร ซึ่งมีการปรับปรุงอย่างต่อเนื่องด้วยคุณลักษณะใหม่ ๆ ลักษณะและช่องทางการจัดจำหน่าย สิ่งนี้ทำให้ กลโกง เป็นมัลแวร์ที่ยืดหยุ่นและปรับแต่งได้ซึ่งสามารถแจกจ่ายเป็นส่วนหนึ่งของแคมเปญอเนกประสงค์ได้

2. ↑ อีโมเท็ต Emotet เป็นโทรจันขั้นสูง จำลองตัวเองและโมดูลาร์ได้ Emotet เคยถูกใช้เป็นโทรจันด้านการธนาคาร แต่เพิ่งถูกใช้เป็นผู้จัดจำหน่ายมัลแวร์หรือมัลแวร์อื่นๆ ใช้หลายวิธีเพื่อรักษาความหมกมุ่นและเทคนิคการหลีกเลี่ยงเพื่อหลีกเลี่ยงการตรวจจับ นอกจากนี้ยังสามารถแพร่กระจายผ่านข้อความฟิชชิ่งสแปมที่มีไฟล์แนบหรือลิงก์ที่เป็นอันตราย

3. ↔ สมุดแบบฟอร์ม - Formbook คือ InfoStealer ที่รวบรวมข้อมูลประจำตัวจากเว็บเบราว์เซอร์ต่างๆ รวบรวมภาพหน้าจอ ตรวจสอบและบันทึกการกดแป้นพิมพ์ และสามารถดาวน์โหลดและรันไฟล์ตามคำสั่ง C&C

การโจมตีชั้นนำในอุตสาหกรรมทั่วโลก:

เดือนนี้ Education / Research เป็นอุตสาหกรรมที่มีการโจมตีมากที่สุดทั่วโลก รองลงมาคือ Government / Armed Forces และ ISP / MSP

1. การศึกษา / วิจัย

2. รัฐบาล / กองกำลังติดอาวุธ

3. ISP / MSP

ช่องโหว่ในการหาประโยชน์สูงสุด

ในเดือนธันวาคม “การเรียกใช้โค้ด Apache Log4j จากระยะไกลเป็นช่องโหว่ที่ถูกใช้บ่อยที่สุดที่ส่งผลกระทบ ลด 48,3% องค์กรทั่วโลก ตามมาด้วย "การเปิดเผยข้อมูล Git Repository เว็บเซิร์ฟเวอร์ที่ถูกเปิดเผย”ซึ่งส่งผลต่อ ลด 43,8% ขององค์กรต่างๆ ทั่วโลก เดอะ "การดำเนินการโค้ดจากระยะไกลส่วนหัวของ HTTPยังคงรั้งอันดับ XNUMX ในรายการช่องโหว่ที่ถูกโจมตีบ่อยที่สุดโดยส่งผลกระทบทั่วโลก ลด 41,5%.

1. Ap การดำเนินการระยะไกลของรหัส Apache Log4j (CVE-2021-44228) มีช่องโหว่ในการเรียกใช้โค้ดจากระยะไกลใน apachelog4j. การใช้ช่องโหว่นี้อย่างประสบความสำเร็จอาจทำให้ผู้บุกรุกจากระยะไกลสามารถรันโค้ดตามอำเภอใจบนระบบที่ได้รับผลกระทบ

2. ↔ การเปิดเผยข้อมูลที่เก็บ Git ของเว็บเซิร์ฟเวอร์ที่เปิดเผย - มีการรายงานช่องโหว่ใน Git Repository การใช้ช่องโหว่นี้อย่างประสบความสำเร็จอาจทำให้มีการเปิดเผยข้อมูลบัญชีโดยไม่ได้ตั้งใจ

3. ↔ การดำเนินการรหัสระยะไกลของส่วนหัว HTTP (CVE-2020-10826, CVE-2020-10827, CVE-2020-10828, CVE-2020-13756) ส่วนหัว HTTP อนุญาตให้ผู้ใช้และเซิร์ฟเวอร์ส่งต่อข้อมูลเพิ่มเติมด้วยคำขอ HTTP ผู้บุกรุกจากระยะไกลสามารถใช้ส่วนหัว HTTP ที่มีช่องโหว่เพื่อรันโค้ดโดยอำเภอใจบนเครื่องของเหยื่อ

แอพมือถือที่เป็นอันตรายอันดับต้น ๆ

มัน เอเลี่ยนบอต อันดับแรกในมัลแวร์ที่แพร่หลายที่สุดสำหรับมือถือ รองลงมาคือ xHelper และ FluBot.

1. AlienBot - ตระกูลมัลแวร์ เอเลี่ยนบอต มันเป็นหนึ่ง มัลแวร์ในฐานะบริการ (MaaS) สำหรับอุปกรณ์ Android ที่อนุญาตให้ผู้บุกรุกจากระยะไกลป้อนรหัสที่เป็นอันตรายลงในแอปพลิเคชันทางการเงินที่ถูกต้องตามกฎหมายเป็นขั้นตอนแรก ผู้โจมตีสามารถเข้าถึงบัญชีของเหยื่อและควบคุมอุปกรณ์ของตนได้อย่างเต็มที่ในที่สุด

2. xHelper - แอปพลิเคชันที่เป็นอันตรายซึ่งอยู่ในแนวหน้าตั้งแต่เดือนมีนาคม 2019 และใช้เพื่อดาวน์โหลดแอปพลิเคชันที่เป็นอันตรายอื่นๆ และแสดงโฆษณา แอปพลิเคชันสามารถซ่อนไม่ให้ผู้ใช้เห็นและสามารถติดตั้งใหม่ได้หากถอนการติดตั้งไปแล้ว

3. FluBot - ดิ ฟลูบอท มันเป็นหนึ่ง บ็อตเน็ต Android ซึ่งเผยแพร่ผ่านข้อความ SMS ฟิชชิ่ง ซึ่งส่วนใหญ่มักอ้างว่าเป็นบริษัทจัดส่ง ทันทีที่ผู้ใช้คลิกลิงก์ในข้อความ FluBot จะได้รับการติดตั้งและเข้าถึงข้อมูลที่ละเอียดอ่อนทั้งหมดในโทรศัพท์

รายการภัยคุกคามมัลแวร์ที่พบบ่อยที่สุดในกรีซในเดือนธันวาคม 2021 คือ:

สมุดแบบฟอร์ม - FormBook ถูกระบุครั้งแรกในปี 2016 และเป็น InfoStealer ที่กำหนดเป้าหมายระบบปฏิบัติการ Windows มันถูกวางตลาดเป็น MaaS ในฟอรัมแฮ็คใต้ดินสำหรับเทคนิคการหลีกเลี่ยงที่มีประสิทธิภาพและราคาค่อนข้างต่ำ FormBook รวบรวมข้อมูลประจำตัวจากเว็บเบราว์เซอร์ต่างๆ รวบรวมภาพหน้าจอ ตรวจสอบและบันทึกการกดแป้นพิมพ์ และสามารถดาวน์โหลดและดำเนินการไฟล์ตามคำแนะนำของ C&C

อิโมติคอน- Emotet เป็นโทรจันแบบโมดูลาร์ขั้นสูง จำลองตัวเองได้ ซึ่งครั้งหนึ่งเคยเป็นโทรจันธนาคาร และตอนนี้ได้เผยแพร่โปรแกรมที่เป็นอันตรายอื่นๆ หรือแคมเปญที่เป็นอันตราย Emotet ใช้หลายวิธีเพื่อรักษาความหมกมุ่นและเทคนิคการหลีกเลี่ยงเพื่อป้องกันการตรวจจับ และสามารถแพร่กระจายผ่านอีเมลสแปมที่มีไฟล์แนบหรือลิงก์ที่เป็นอันตราย

ตัวแทนเทสลา - AgentTesla เป็น RAT ขั้นสูง (Trojan Remote Access) ที่ทำหน้าที่เป็นผู้ขโมยคีย์ล็อกเกอร์และรหัสผ่าน เปิดใช้งานมาตั้งแต่ปี 2014 AgentTesla สามารถตรวจสอบและรวบรวมคีย์บอร์ดและคลิปบอร์ดของเหยื่อที่ป้อนไว้ และจับภาพหน้าจอและดึงข้อมูลรับรองสำหรับซอฟต์แวร์ต่างๆ ที่ติดตั้งในเครื่องของเหยื่อ (รวมถึงไคลเอ็นต์อีเมล Chrome, Mozilla Firefox และ Microsoft Outlook) AgentTesla ขายอย่างเปิดเผยในฐานะ RAT ที่ถูกกฎหมาย โดยลูกค้าจ่าย $ 15- $ 69 สำหรับใบอนุญาต

ทริกบอท - Trickbot เป็นโทรจัน Botnet และ Banking แบบแยกส่วนที่กำหนดเป้าหมายแพลตฟอร์ม Windows และเผยแพร่ผ่านแคมเปญสแปมหรือกลุ่มมัลแวร์อื่น ๆ เช่น Emotet เป็นหลัก Trickbot ส่งข้อมูลเกี่ยวกับระบบที่ติดไวรัส และยังสามารถดาวน์โหลดและดำเนินการโมดูลตามอำเภอใจจากโมดูลที่มีอยู่มากมาย: จากโมดูล VNC สำหรับการควบคุมระยะไกลไปยังโมดูล SMB สำหรับการกระจายภายในเครือข่ายที่ถูกบุกรุก เมื่อเครื่องติดไวรัส แก๊ง Trickbot ตัวแทนคุกคามที่อยู่เบื้องหลังมัลแวร์นี้ ใช้โมดูลที่หลากหลายนี้ ไม่เพียงแต่เพื่อขโมยข้อมูลประจำตัวของธนาคารจากคอมพิวเตอร์เป้าหมาย แต่ยังเพื่อเคลื่อนที่ไปรอบๆ และระบุตัวเอง องค์กรเป้าหมาย ก่อนเปิดตัวเป้าหมาย แรนซัมแวร์โจมตีทั่วทั้งบริษัท

โจ๊กเกอร์ - สปายแวร์ Android บน Google Play ออกแบบมาเพื่อขโมยข้อความ SMS รายชื่อผู้ติดต่อ และข้อมูลอุปกรณ์ นอกจากนี้ มัลแวร์ยังส่งสัญญาณไปยังเหยื่ออย่างเงียบๆ เพื่อขอรับบริการระดับพรีเมียมบนเว็บไซต์โฆษณา

ไดรเดกซ์- Dridex เป็นโทรจันธนาคารที่กำหนดเป้าหมายด้วย Windows โทรจัน ซึ่งสังเกตได้ว่ามีการกระจายผ่านแคมเปญสแปมและ Exploit Kits ซึ่งอาศัย WebInjects เพื่อสอดแนมและเปลี่ยนเส้นทางข้อมูลประจำตัวของธนาคารไปยังเซิร์ฟเวอร์ที่ควบคุมโดยผู้โจมตี Dridex สื่อสารกับเซิร์ฟเวอร์ระยะไกล ส่งข้อมูลเกี่ยวกับระบบที่ติดไวรัส และยังสามารถดาวน์โหลดและเรียกใช้ไดรฟ์เพิ่มเติมสำหรับการควบคุมระยะไกล

วิดาร์ - Vidar เป็นผู้ขโมยข้อมูลข่าวสารที่กำหนดเป้าหมายระบบปฏิบัติการ Windows ตรวจพบครั้งแรกเมื่อปลายปี 2018 และออกแบบมาเพื่อขโมยรหัสผ่าน ข้อมูลบัตรเครดิต และข้อมูลสำคัญอื่นๆ จากอินเทอร์เน็ตเบราว์เซอร์และกระเป๋าเงินดิจิทัลต่างๆ Vidar มีขายในฟอรั่มออนไลน์หลายแห่งและใช้เป็นหยดมัลแวร์ที่ดาวน์โหลดแรนซัมแวร์ GandCrab เป็นเพย์โหลดรอง

คริปต์บอท - Cryptbot เป็นโทรจันที่แพร่ระบาดระบบโดยการติดตั้งโปรแกรม VPN อันธพาลและขโมยข้อมูลประจำตัวของเบราว์เซอร์ที่เก็บไว้

ทีบอท - มัลแวร์ Teabot เป็นภัยคุกคามโทรจันของ Android ที่ใช้ในการโจมตีแบบฟิชชิ่ง เมื่อติดตั้ง Teabot บนอุปกรณ์ที่ถูกบุกรุกแล้ว จะสามารถสตรีมหน้าจอสดไปยังผู้กระทำความผิดได้ เช่นเดียวกับการใช้บริการการเข้าถึงข้อมูลเพื่อดำเนินกิจกรรมที่เป็นอันตรายอื่นๆ

ไตรอาดา - Triada เป็นแบ็คดอร์แบบแยกส่วนสำหรับ Android ซึ่งให้สิทธิ์ผู้ใช้ขั้นสูงในการดาวน์โหลดมัลแวร์ นอกจากนี้ยังพบว่า Triada เข้าไปยุ่งเกี่ยวกับ URL ที่โหลดในเบราว์เซอร์

XMRig - XMRig เปิดตัวครั้งแรกในเดือนพฤษภาคม 2017 เป็นซอฟต์แวร์การขุดซีพียูแบบโอเพ่นซอร์สที่ใช้ในการแยกสกุลเงินดิจิทัล Monero

10 อันดับแรกในกรีซ |

|||

| ชื่อมัลแวร์ | ผลกระทบระดับโลก | ผลกระทบต่อกรีซ | |

| formbook | ลด 3.17% | ลด 17.58% | |

| ตัวแทนTesla | ลด 2.10% | ลด 4.61% | |

| กลโกง | ลด 4.30% | ลด 3.17% | |

| โจ๊ก | ลด 0.08% | ลด 2.02% | |

| ดริเด็กซ์ | ลด 1.74% | ลด 2.02% | |

| Vidar | ลด 0.91% | ลด 2.02% | |

| คริปโตบอท | ลด 0.50% | ลด 1.73% | |

| รามนิตย์ | ลด 1.74% | ลด 1.73% | |

| ทีบอท | ลด 0.07% | ลด 1.73% | |

| ได้รับการแต่งตั้ง | ลด 0.13% | ลด 1.73% | |

รายการผลกระทบจากภัยคุกคามทั่วโลกและกฎบัตร ซอฟต์แวร์จุดตรวจสอบโดย ThreatCloud, ขึ้นอยู่กับ ThreatCloud อัจฉริยะ ของบริษัทในเครือข่ายความร่วมมือที่ใหญ่ที่สุดสำหรับการต่อสู้กับอาชญากรรมทางอินเทอร์เน็ต ซึ่งให้ข้อมูลเกี่ยวกับภัยคุกคามและแนวโน้มในการโจมตี โดยใช้เครือข่ายเครื่องตรวจจับภัยคุกคามทั่วโลก

ฐานข้อมูล ภัยคุกคามคลาวด์ รวมเว็บไซต์กว่า 3 พันล้านเว็บไซต์และ 600 ล้านไฟล์ทุกวันและค้นหามากกว่า กิจกรรมมัลแวร์ 250 ล้านรายการ ทุกวัน.

อย่าลืมกดติดตามนะครับ Xiaomi-miui.gr ที่ Google News เพื่อแจ้งให้ทราบทันทีเกี่ยวกับบทความใหม่ทั้งหมดของเรา! คุณยังสามารถถ้าคุณใช้โปรแกรมอ่าน RSS ให้เพิ่มหน้าของเราในรายการของคุณโดยทำตามลิงค์นี้ >> https://news.xiaomi-miui.gr/feed/gn

อย่าลืมกดติดตามนะครับ Xiaomi-miui.gr ที่ Google News เพื่อแจ้งให้ทราบทันทีเกี่ยวกับบทความใหม่ทั้งหมดของเรา! คุณยังสามารถถ้าคุณใช้โปรแกรมอ่าน RSS ให้เพิ่มหน้าของเราในรายการของคุณโดยทำตามลิงค์นี้ >> https://news.xiaomi-miui.gr/feed/gn

ติดตามเราได้ที่ Telegram เพื่อให้คุณเป็นคนแรกที่เรียนรู้ทุกข่าวของเรา!